随着数字时代的快速发展,计算设备对内存的需求日益增长,而Double Data Rate 5(DDR5)作为最新一代内存技术,备受市场瞩目。然而,近期由ETH苏黎世计算机安全团队与谷歌合作发布的研究成果揭示,DDR5内存并非绝对安全。名为"凤凰"(Phoenix)的RowHammer攻击新变种能够在短短的109秒内成功绕过DDR5芯片中多项先进的防护,揭开了下一代内存安全隐患的序幕。 RowHammer攻击自2014年首次被公开后,一直是内存安全领域的关注焦点。该攻击利用持续对某一行内存的快速访问,诱发相邻内存行的比特翻转,导致数据被篡改甚至系统权限被提升。虽然随着技术进步,厂商陆续引入纠错码(ECC)和目标行刷新(TRR)等防御措施,但凤凰攻击的出现证明,这些防护依然存在盲点。

此次研究主要针对来自韩国半导体巨头SK海力士生产的DDR5芯片展开。该团队通过反复实验,首次实现了在现实环境下稳定触发RowHammer攻击,成功绕过芯片内部的纠错码保护。更令人震惊的是,凤凰攻击不仅在实验室环境中复现,还成功发动了针对标准生产桌面设备的权限提升攻击,仅需默认配置即可获得系统最高权限。 这一突破性进展凸显出内存制造工艺缩小带来的安全挑战。随着DRAM芯片持续微缩,内存单元之间的电气隔离变得愈发薄弱,从而更易受到干扰,降低攻击所需的激活次数。研究人员强调,未来DRAM芯片的脆弱性可能进一步加剧,传统的防护机制难以完全阻挡不断演化的攻击技术。

环保条件也是影响RowHammer攻击成功率的重要因素。温度、供电电压等变量对攻击效果存在明显影响。此外,不同的数据存储模式和内存访问策略也会改变攻击的难度和成效。这表明,内存安全的解决方案需从多个维度加以考虑,而非单纯依赖单一防御手段。 目前主流的RowHammer防御包括ECC内存和TRR机制,但此前已有研究指出针对这些防御的多种高级攻击手法,如TRRespass、SMASH、Half-Double与Blacksmith等。凤凰攻击在此基础上,将防御绕过技术提升到了新的层次,同时展示了针对多达15款DDR5芯片的广泛适用性,覆盖2021年至2024年间生产的多个型号。

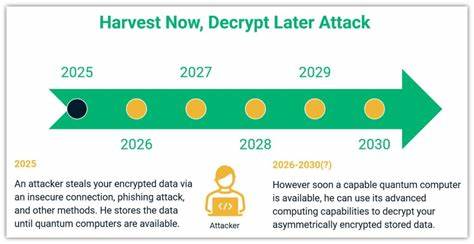

攻击的潜在影响范围令人担忧。通过操控内存中的敏感数据比特翻转,攻击者可以破坏虚拟机环境中存储的RSA-2048加密密钥,进而绕过安全认证,例如SSH登录保护。同时,攻击还能针对系统中的sudo程序,实现本地权限升级,令攻击者获得根用户权限,造成极大安全风险。 鉴于DDR5内存硬件更新受限,漏洞恐将持续影响数年。研究团队建议,将内存刷新频率提高三倍,已被实验验证能有效阻止凤凰攻击触发比特翻转。此外,加强软硬件联合防护策略,强化内存访问控制与行为监测,亦是提升安全性的重要手段。

本次凤凰攻击披露发布之际,正值其他团队陆续公开多款RowHammer攻击变种,如乔治梅森大学与乔治亚理工学院分别发布的OneFlip和ECC.fail攻击。OneFlip重点针对深度神经网络(DNN)模型,通过单比特翻转引发模型异常行为。而ECC.fail则是首个可针对配备ECC内存的DDR4服务器开展的端到端RowHammer攻击,揭示即使拥有纠错机制的服务器环境亦非无懈可击。 综合来看,随着内存技术不断进步,相关安全风险也不断演化。RowHammer攻击的持续升级提醒行业需要重新思考当前内存安全防护的有效性和局限性,推动研发更全面的硬件设计及软件防御策略,以应对未来可能更加复杂多变的攻击威胁。 凤凰攻击的亮相意义深远。

它不仅打破了业界对DDR5安全性的乐观预期,也为内存安全的研究和防护提供了新的方向。厂商、研究者和用户应密切关注此类威胁动态,及时采纳建议措施,强化安全防线,保障数据与系统的长远安全。 未来,除了提升刷新机制,推进内存芯片的结构优化和材料创新同样重要。结合人工智能和机器学习技术,构建智能监测和预测预警系统或将成为有效途径,提前发现异常内存访问行为,避免攻击造成严重后果。 整体来看,凤凰RowHammer攻击的爆发是对内存安全领域的一次警示,也激励着全球安全界加速技术更新和策略调整。只有不断增强硬件安全设计,普及安全防护意识,才能在激烈的网络攻防竞赛中立于不败之地。

。