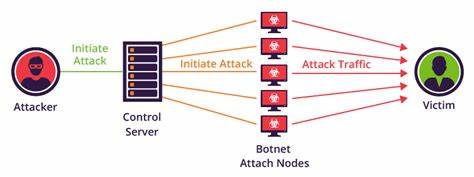

随着物联网设备的普及和网络环境的复杂化,网络安全问题日益突出,尤其是针对服务器和物联网设备的攻击频发。近期,安全界爆出一则重要消息——两种不同的僵尸网络(Botnet)正在利用Wazuh服务器中的关键安全漏洞,借助Mirai变种发动大规模的分布式拒绝服务攻击(DDoS),引发了业界的广泛关注。Wazuh是一款开源安全监控平台,广泛应用于服务器和设备的安全态势感知与管理。2025年,Akamai首先发现并报告了Wazuh服务器存在的一个危急漏洞,编号为CVE-2025-24016。这一漏洞源于Wazuh的API模块,在DistributedAPI中,参数以JSON格式进行序列化和反序列化处理,但其底层的“as_wazuh_object”函数无法安全地处理输入,导致攻击者能够通过恶意构造的JSON负载远程执行任意Python代码。该漏洞覆盖了包括4.4.0版本及以上的所有版本,并于2025年2月被官方Wazuh团队修复,发布了4.9.1安全版本。

然而,在漏洞补丁公开后不久,黑客和僵尸网络运营者就迅速利用漏洞开展攻击,彰显出网络攻击“零日后快速利用”的趋势。根据Akamai的分析,针对CVE-2025-24016漏洞的攻击始于2025年3月,持续至5月,期间出现了两大不同的僵尸网络以该漏洞为入口,分别植入了两种不同版本的Mirai僵尸网络变种。第一种僵尸网络在成功入侵后,会执行一段shell脚本,从“176.65.134[.]62”服务器下载对应架构的Mirai恶意载荷样本。该样本被鉴定为LZRD Mirai的改进版,LZRD Mirai自2023年以来已多次活跃且广泛攻击不同的IoT设备,例如曾针对GeoVision系列的终端设备进行攻击。虽然LZRD被多个僵尸网络利用,很难确认这些行动是否由同一幕后黑手策划,但通过对相关基础设施及域名的进一步分析,还发现了名为“neon”和“vision”的LZRD变种以及升级版的V3G4。除此之外,恶意流量还试图利用其他已知漏洞,例如Hadoop YARN、TP-Link Archer AX21(CVE-2023-1389)以及中兴ZXV10 H108L路由器的远程代码执行漏洞。

这些复合式攻击手法加重了安全防御的难度。第二种僵尸网络同样利用该漏洞执行恶意shell脚本,招募一种名为Resbot(又称Resentual)的Mirai派生变种入侵。该僵尸网络展现出明显的意大利语域名命名规律,推测攻击目标更倾向于意语用户群体。此外,它通过FTP端口21传播,进行Telnet服务扫描,并利用多种历史已知漏洞,包括华为HG532路由器(CVE-2017-17215)、Realtek SDK(CVE-2014-8361)和TrueOnline ZyXEL P660HN-T v1路由器(CVE-2017-18368),显示出其传播渠道的多样性和复杂性。Mirai僵尸网络自发布以来,因其开源代码易于复用和改造,使得其变种不断涌现且攻击频繁,导致物联网安全形势日益严峻。除上述漏洞外,Mirai还在近期多起攻击事件中利用了其他安全漏洞,例如影响TBK DVR-4104和DVR-4216数字录像机的中等严重度命令注入漏洞CVE-2024-3721。

该漏洞同样被用来下载和部署Mirai恶意载荷,不过攻击者会先检查设备是否运行在虚拟机或QEMU环境中,以避免被安全研究人员分析。俄罗斯安全公司卡巴斯基表示,此类感染主要集中于中国、印度、埃及、乌克兰、俄罗斯、土耳其和巴西,全球暴露的相关数字录像机设备超过5万个。安全专家指出,攻击者频繁利用未及时打补丁的IoT设备漏洞并结合针对Linux系统的恶意软件,持续扩大感染范围,形成了庞大的“僵尸网络军团”。此外,亚太地区前几个月也见证了针对中国、印度、台湾、新加坡、日本、马来西亚、香港、印度尼西亚、韩国和孟加拉等国的显著攻击活动,尤其是利用API洪水和“地毯式轰炸”攻击模式,比传统TCP/UDP流量攻击增长更快,促使企业必须适应更智能和灵活的安全防御策略。地缘政治紧张局势也推动了政府系统和台湾地区的攻击激增,包括黑客组织和国家支持的威胁行为。值得一提的是,美国联邦调查局近期发布警告,称BADBOX 2.0僵尸网络已感染数百万制造于中国的大量联网设备,将其转变为住宅代理以便犯罪活动。

攻击者往往在设备出厂或安装恶意软件时植入后门,或者通过下载带有后门的应用程序实现感染,尤其是在设备设定过程中存在安全漏洞。最新的Wazuh官方通告指出,虽然CVE-2025-24016漏洞已于2024年10月修复,但成功利用该漏洞必须具备有效的管理员API凭证及对服务器API的访问权限,因此总体风险较低,尚无客户因此受到影响。此次事件反映出物联网安全生态的脆弱性以及漏洞修补和实际防护之间的巨大差距。企业和用户需要定期更新安全补丁,加强API访问权限管理,同时提升网络监控及入侵检测能力,方能有效抵御日益狡猾的网络攻击。未来,在物联网与云端服务深化融合的背景下,类似Mirai变种等攻击仍将持续存在并进化,推动业界不断创新安全技术,完善漏洞响应机制,构筑更加坚固的网络防线,保障数字经济健康发展。