在现代分布式系统与云原生架构中,HTTP API 与 Webhook 已成为服务之间交互的基础。无论是内部微服务通信、第三方回调,还是支付与通知事件,准确捕获与分析这些请求对开发、调试与运维都至关重要。API-Inspector 是一款旨在捕获、分析与检视 HTTP 请求和 Webhook 的实用工具,它以简洁的部署方式、可视化的仪表盘以及丰富的分析功能,帮助团队快速排查问题、验证签名与回放真实请求。本文将深入介绍 API-Inspector 的功能特性、安装使用步骤、常见场景与最佳实践,帮助你在日常开发与测试中充分发挥工具价值。API-Inspector 的核心价值在于将原本分散且难以复现的 HTTP 交互集中展示,并提供自动化的头部分析与 Webhook 识别能力。运行在 FastAPI 与 Uvicorn 环境中的单文件应用,支持捕获任意路径与方法的请求,记录查询参数、全部头部信息、请求体与客户端信息。

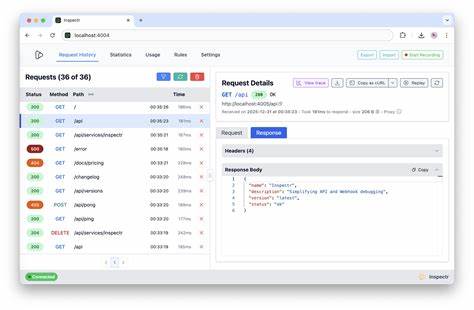

内置 Web 仪表盘可实时查看最近请求、统计信息与详细请求视图,支持按路径、方法与时间段过滤,同时提供导出 JSON 或 CSV、请求重放与签名验证等高级功能。安装与快速启动非常简单。克隆源码后使用 uv 或直接用 uvicorn 启动即可。默认监听 0.0.0.0:8000,访问根路径即可进入可交互的 Web 仪表盘。典型的使用流程包括将应用或第三方服务的回调地址指向 API-Inspector 的 /webhook/ 前缀或 /capture/{path} 任意路径,触发请求后便可在仪表盘中实时查看请求详情。该工具将请求按类别保存到内存中,默认保留最近 500 条记录,同时将全部详细内容记录到本地日志文件,便于长期审计或离线分析。

在日常调试场景中,API-Inspector 最显著的优势体现在 Webhook 识别与头部自动分类机制。它能基于常见头部识别出来自 GitHub、Stripe、PayPal、Slack、GitLab、Jira、Microsoft Teams 等服务的 Webhook,并在界面中标注来源与事件类型。对于安全相关的头部,工具会识别常见签名字段,如 X-Hub-Signature-256、X-Stripe-Signature 等,并提供签名验证接口以检测 Webhook 是否被篡改。头部分析还会将字段按标准头部、安全头部、浏览器头部、内容相关头部与转发头部分组展示,帮助使用者快速定位关键信息,例如 Authorization、X-Forwarded-For 与 Content-Type 等。除了基础的捕获与展示,API-Inspector 提供了多项提升排查效率的功能。请求重放功能允许将已捕获请求重放到目标 URL,用于验证后端修复是否生效或复现生产问题。

导出功能支持将捕获数据导出为 JSON 或 CSV,以便与日志系统或问题单结合。搜索与高级过滤能够根据路径、头部、请求体内容等关键词检索历史请求。对安全敏感的场景,工具会在日志与界面中智能截断 Authorization 或其它敏感头部的完整值,同时保留足够的信息用于验证与排查。在集成测试与 QA 场景中,API-Inspector 可作为对外 Webhook 的模拟目标,团队可以在本地或 CI 环境中启动 inspector,将第三方回调指向其地址,然后根据捕获的事件进行断言或回放。配合自动化脚本,可以模拟各种异常场景,例如重复回调、延迟或丢包,从而测试服务的幂等性与重试策略。对于需要验证签名的 Webhook 提供方,API-Inspector 能帮助还原签名校验过程,记录原始请求体与头部便于逐一核对。

日志策略与存储配置也是使用 API-Inspector 时需要考虑的重点。默认采用内存存储最近的请求以确保快速访问体验,同时将完整日志写入文件以备归档。对于生产或长期运行场景,可以将内存存储替换为 Redis 或数据库,以支持跨实例共享与更大容量的历史记录保留。日志文件默认会对大体积请求体进行截断,以避免磁盘快速增长。建议在处理包含敏感数据的请求时,配置额外的脱敏规则或将日志输出到受控的安全存储中。性能与扩展性方面,API-Inspector 基于 ASGI 框架运行,配合 Uvicorn 可获得较高并发处理能力。

单实例适合开发与中小型测试环境,高流量场景建议在前端接入负载均衡器并将多个 inspector 实例配合持久化存储部署。对于分布式捕获需求,可以统一将请求先写入消息队列或代理,然后由 inspector 实例逐条消费并写入持久层,既保证捕获率也便于水平扩展。安全性是任何捕获工具必须重点考虑的方面。API-Inspector 在设计时考虑了对敏感信息的保护,默认截断 Authorization、Cookie 等可能包含凭证的头部,提供配置选项以调整截断长度或完全隐藏特定字段。对运行环境需要限制访问控制,仅允许可信网络访问 Web 仪表盘或管理接口,必要时应结合反向代理与身份验证机制保护管理端点。对于需要在公网暴露的场景,建议开启 HTTPS 并使用基本认证或 OAuth 来防止未授权访问。

运维与监控角度,API-Inspector 自带健康检查端点,可用于集成到容器编排平台或监控系统中。实时统计页面会展示请求数量、不同方法的分布、Webhook 类型统计与头部使用频率等量化指标,帮助团队了解流量特征与异常模式。结合外部告警系统,可设置在短时间内接收到异常大量请求或错误率飙升时触发告警,从而及时响应潜在攻击或系统故障。在实践中,有效使用 API-Inspector 的一些技巧可以显著提升问题定位效率。将生产级 Webhook 先镜像到 inspector 的独立捕获路径,通过比对生产请求与测试环境中的差异来发现环境差异或配置问题。利用重放功能在隔离环境中重现复杂交互,从而避免在生产中进行高风险调试。

使用导出功能将相关请求与团队协作工具(如 issue tracker)结合,形成可追溯的复现步骤与证据链。对于长期监控,可定期导出头部统计数据以分析第三方服务变更趋势,如 User-Agent 或签名头的更新。API-Inspector 在开发者体验上也有细节优化,例如内置的文档标签页提供常用端点的示例调用,Swagger UI 与 ReDoc 支持自动生成接口文档,便于团队快速上手。前端仪表盘提供逐条请求的原始视图、格式化的 JSON 展示与原始二进制查看模式,支持下载单条请求的原始数据以供离线调试。对上传文件或表单数据的请求会区分显示字段与文件元信息,避免直接显示二进制内容导致界面卡顿。对比市面上的其他捕获工具,API-Inspector 的优势在于其轻量单文件部署、开箱即用的 Webhook 识别能力与开发友好的重放与导出功能。

尽管市面上有更复杂的集中式流量采集平台或 API 管理产品,但对于快速搭建调试环境或在本地复现第三方回调场景,API-Inspector 提供了极高的效率与低维护成本。对于团队希望将捕获能力纳入 CI 流程或与持续集成工具集成的需求,API-Inspector 的简洁接口便于脚本化调用与自动化测试。在实现自定义需求时,API-Inspector 的源码结构便于扩展。核心模型使用 Pydantic 定义数据结构,分析函数集中处理头部解析与 Webhook 检测逻辑,如果需要新增对特定服务的签名验证或识别逻辑,只需在检测函数中添加相应的匹配规则并实现验证方法。存储层采用内存列表与日志文件,易于替换为 Redis、数据库或云存储以满足跨实例共享与更高容量的历史保留需求。前端可通过简单的 API 调用扩展显示项或集成自定义仪表。

在使用场景方面,API-Inspector 在多种角色中都有实用价值。对开发者而言,它是调试第三方 Webhook 与验证请求格式的利器。对 QA 和测试工程师而言,它可以作为回归测试与异常场景验证的辅助工具。对安全团队而言,它提供了审计 HTTP 头部与识别异常请求模式的便捷入口。对运维及 SRE 团队而言,它能在事故排查期间提供直观的请求回放与证据导出,缩短恢复时间。常见的部署建议包括在本地开发环境与预发布环境各部署一个 inspector 实例,用于捕获不同阶段的请求差异。

对于需要对外开放回调以调试第三方服务的场景,可以结合隧道工具将本地 inspector 暴露到公网地址,从而接收来自 GitHub、Stripe 等服务的实时 Webhook。生产环境若需要长期保存请求数据,应将内存存储替换为持久化后端并对日志做周期性清理与压缩。总之,API-Inspector 是一款面向开发与测试场景的实用工具,专注于捕获、分析与回放 HTTP 请求与 Webhook。通过可视化仪表盘、智能头部分析、签名验证与重放功能,帮助团队更快定位问题、验证修复并提升对外集成的稳定性。无论是在本地调试复杂回调逻辑,还是在预发布环境验证第三方通知行为,合理配置与使用 API-Inspector 都能显著提升工作效率并降低故障排查成本。建议在初次使用时结合默认配置快速上手,然后根据流量规模与安全需求逐步调整存储策略、访问控制与日志脱敏策略,以实现稳定、安全且高效的捕获与分析能力。

。